🔐 ¿Contraseña vs. Secreto? Pequeños conceptos para profesionales de ciberseguridad 🔐

En el dominio de la gestión de identidades, diferenciar entre contraseñas y secretos es importante para diseñar estrategias de seguridad efectivas. A continuación te explico algunas diferencias técnicas y operativas importantes que todo equipo debe conocer.

CIBERSEGURIDAD

Oscar Tortosa

4/28/20251 min read

1. 🧑💻 Propósito y alcance

🔑 Contraseña:

Autentica usuarios humanos (ejemplo: acceso a un sistema operativo o aplicación web).

Su fortaleza depende de la complejidad y unicidad (evitar reutilización).

Vulnerable a ataques como phishing o fuerza bruta.

🛡️ Secreto:

Autentica entidades no humanas: aplicaciones, servicios, máquinas o APIs.

Incluye claves API, tokens JWT, certificados TLS, contraseñas de bases de datos, y claves SSH.

Su exposición compromete sistemas completos (ejemplo: una clave AWS S3 filtrada).

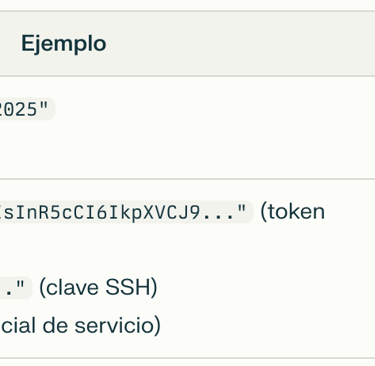

2. ⚙️ Formato y ejemplos

Contraseñas vs Secretos

3. 🔐 Gestión y almacenamiento

Contraseñas

Almacenadas como hashes (con algoritmos como bcrypt o Argon2).

Requieren MFA (autenticación multifactor) para mayor seguridad.

Secretos

Nunca deben guardarse en código fuente o archivos de configuración.

Requieren herramientas como HashiCorp Vault, AWS Secrets Manager, o Azure Key Vault.

Rotación obligatoria cada 30-90 días (especialmente en entornos cloud).

4. 🚨 Impacto de una brecha

Contraseña comprometida: Riesgo limitado al usuario afectado (si se aplica acceso mínimo).

Secreto comprometido:

Ataques laterales (movimiento horizontal en la red).

Exfiltración masiva de datos (ejemplo: acceso no autorizado a buckets S3).

Inyección de código malicioso en pipelines de CI/CD.

5. 🛠️ Buenas prácticas

Para contraseñas

Usar gestores como Bitwarden o 1Password.

Implementar SSO (Single Sign-On) con proveedores como Okta o Azure AD.

Para secretos

Aplicar principio de cero confianza (Zero Trust).

Monitorizar accesos con herramientas como CyberArk, Thycotic o HashiCorp.

Auditar permisos y roles en servicios cloud (AWS IAM, GCP Service Accounts, Entra ID).

🔍 Conclusión

Mientras las contraseñas protegen personas, los secretos protegen sistemas y automatizaciones. Ambos son críticos, pero su gestión requiere enfoques distintos:

Contraseñas: Educación del usuario + MFA.

Secretos: Automatización + herramientas especializadas.

Barcelona Identidad Digital

Descubre las últimas tendencias sobre Active directory, Entra ID y ciberseguridad.

Contacto | Política de privacidad | © 2024. Todos los derechos reservados.